- août 13, 2025

- Envoyé par : fenoutech

- Catégorie: CYBERSÉCURITÉ

Le 10 août 2025, The Hacker News a révélé une nouvelle technique d’attaque nommée Win-DDoS, mise au point par les chercheurs de SafeBreach, Or Yair et Shahak Morag, présentée lors de la conférence DEF CON 33 The Hacker News+1. Cette méthode exploite des vulnérabilités dans les appels RPC et le protocole LDAP pour transformer des domain controllers (DCs) Windows publics en une armée de bots DDoS. Les attaquants peuvent manipuler le processus de redirection LDAP pour inciter ces serveurs vulnérables à inonder une cible avec des requêtes massives, sans avoir besoin de malwares, d’identifiants ou de traces The Hacker News+1.

SafeBreach a également identifié quatre vulnérabilités de type DoS : trois peuvent être déclenchées à distance par des attaquants non authentifiés, tandis que la quatrième nécessite simplement des privilèges utilisateurs limités Help Net Security. Parmi elles figure la CVE-2025-32724, qui provoque une exploitation excessive de ressources (memory exhaustion) via LSASS, permettant aux DCs de participer à des attaques DDoS massives Help Net Security.

Les chercheurs expliquent que cette attaque remet en cause les modèles traditionnels de menace interne : même les systèmes supposés « sûrs » peuvent être détournés pour participer à des cyberattaques, sans qu’ils ne soient jamais compromis ni infiltrés Help Net Security.

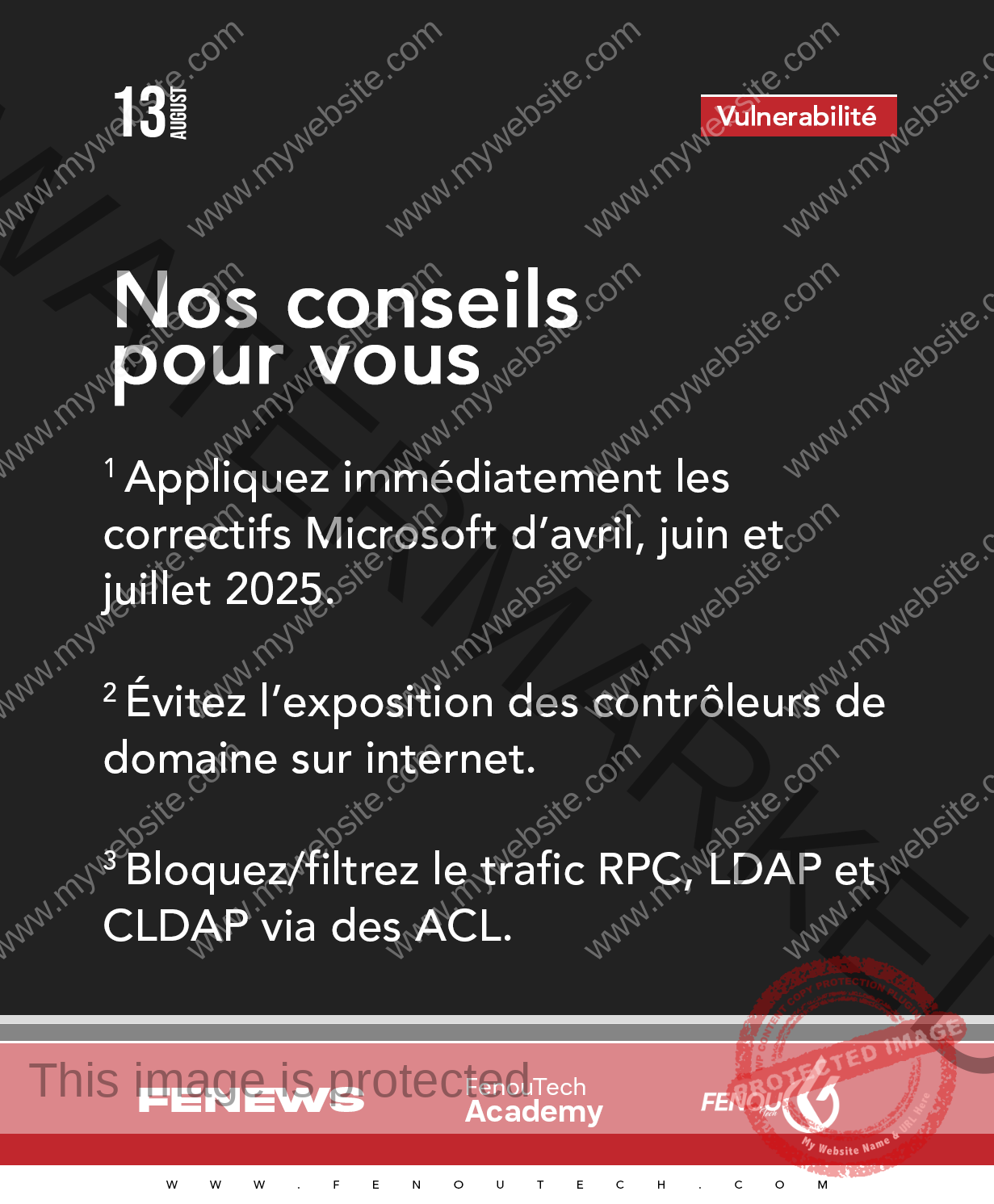

Recommandation : Microsoft a publié des correctifs entre avril et juillet 2025. Il est impératif pour les organisations de les appliquer immédiatement, de sécuriser tant les services publics que ceux en interne, et de mettre en place des mécanismes de détection et d’atténuation pour anticiper de tels abus Help Net SecurityThe Hacker News.